Наверх

Наверх

Разочаровывающие покупки

Продажа поддельных высокотехнологичных продуктов уже давно превратилась в многомиллионный бизнес

Christopher Null. The Unreal Deal. PCWorld.

Продажа поддельных высокотехнологичных продуктов уже давно превратилась в многомиллионный бизнес, и вы рискуете стать его жертвой. Как не оказаться обманутым в сложившихся условиях?

Выпуск поддельных высокотехнологичных продуктов может иметь гораздо более серьезные последствия, чем фальшивые часы Rolex или скопированная модная дамская сумочка. Владельцы собственного бизнеса и прочие обеспеченные люди рано или поздно рискуют обнаружить у себя совершенно бесполезную подделку, за которую они, будучи введенными в заблуждение, отдали десятки тысяч долларов.

Фальсифицированное приложение, маскирующееся под реальное, заражает устройства вредоносным текстом и может привести к еще более серьезному ущербу. Самое печальное, что поддельные товары способны причинить существенный вред здоровью и даже стать причиной смерти. Зарегистрированы случаи, когда поддельные адаптеры питания поражали током пользователей iPhone (go.pcworld.com/fakeadapters).

По мере того как фальсифицированные товары становятся все более сложными (а наглость их производителей растет), даже внимательным и разборчивым покупателям не всегда удается распознать, где настоящий продукт, а где подделка. В этой статье мы расскажем, как отличить от фальшивки подлинные товары, продаваемые в пяти рыночных сегментах, где сейчас чаще всего встречаются фальсификации.

Смартфоны и планшетные компьютеры

Производители поддельных товаров, следуя рыночным тенденциям, все активнее осваивают мобильный сектор. Смартфоны и планшетные компьютеры представляют собой лакомый кусок для изготовителей всякого рода подделок. Естественно, фальсификаторы не могли обойти своим вниманием и iPad.

Устройства, предлагаемые уличными продавцами, почти всегда являются подделками, немало фальсификаций встречается и на аукционах eBay. Да и в розничной торговле можно нарваться на фальшивку, о чем порой не подозревают и сами продавцы. Мошенник приобретает товар в магазине, распаковывает его, подменяет фальшивкой и возвращает обратно. Даже если в магазине проверяют возвраты, дабы не заполучить кота в мешке, подделку далеко не всегда удается распознать, ведь на первый взгляд она ничем не отличается от ранее проданного товара.

Конечно, грубые подделки телефонов видны сразу. Большинство пользователей согласны с тем, что поддельные варианты телефонов и планшетных компьютеров распознать несложно. Достаточно просто подержать их в руках. В первую очередь люди обращают внимание на несоответствие веса. (Для проверки можно воспользоваться весами на почте — iPhone 5s, например, имеет массу 112 г.) Да и качество поддельного устройства оставляет желать лучшего. Даже внешне оно отличается от оригинала. Кнопки плохо подогнаны и нажимаются не так, как на настоящем телефоне.

На поддельных телефонах, как правило, установлены простейшая операционная система и только несколько приложений. Их изготовители даже не пытаются эмулировать iOS или Android (обычно на фальшивках стоит какая-то версия Linux), а ориентируются прежде всего на непритязательных покупателей, бросающих на устройство лишь беглый взгляд. Включается и загружается поддельный планшет обычно нормально, но на экране отображаются совсем не те значки, которые можно было бы ожидать, изображение выглядит размытым, а отдельные приложения после запуска не выполняют вообще никаких полезных функций.

Большая часть фальшивок продолжают поставляться в неизменном виде. В 2009 г. в блоге MacMedics была опубликован подробный обзор фальсифицированной модели iPhone 3G, купленной на eBay (go.pcworld.com/fakeiphone). Полученная коробка смотрелась неплохо, но все остальное выглядело весьма подозрительно. Аксессуары (запасная батарея и стилус) в комплекте поставки оказались не те, телефон работал очень медленно (зачастую вообще не реагируя на действия пользователя), а экран был изготовлен из пластика, а не из стекла.

Лучший способ убедиться в том, что вам не пытаются всучить подделку — перед покупкой лично проверить устройство и удостовериться в том, что все в нем работает так, как надо. Будем считать, что любителей гигантских скидок на eBay мы предупредили.

|

| Устройство hiPhone 5 (справа), появившееся после утечки фотографий телефона Apple, начало свой путь на китайском рынке еще до начала продаж настоящего iPhone 5 и предлагалось по цене от 31 долл. |

Процессоры, оперативная память, системные платы и графические устройства

Выпуск поддельных компьютерных компонентов (микропроцессоров, модулей оперативной памяти и графических плат) поставлен сейчас на поток. По сравнению с мобильными устройствами их проще фальсифицировать и труднее отличить от оригинала. А поскольку продаются они оптом, их изготовители сразу получают большую сумму денег.

У уважаемого сайта электронной коммерции Newegg, например, возникли серьезные неприятности после того, как в 2010 г. там по недосмотру продали несколько сотен фальшивых процессоров Intel Core i7 (go.pcworld.com/fakecorei7). «Процессоры» представляли собой совокупность пластиковых и металлических элементов, помещенных в поддельный корпус с ошибочной маркировкой. Естественно, потребители выражали вполне обоснованное возмущение.

Если одни фальсифицированные компоненты состоят лишь из глины и скрепок для бумаг, то другие представляют собой довольно сложную конструкцию. Зачастую мошенники изменяют маркировку реальных, вполне работоспособных продуктов. Недобросовестный продавец может взять партию недорогих процессоров за 100 долл. и, нанеся на их корпус другое название, начать продавать их по 500 долл. Зная, что в ближайшем будущем покупатель не собирается тестировать компоненты, ему под видом новых могут отгрузить бывшие в употреблении или неработоспособные устройства. Поскольку проверить функционирования модуля оперативной памяти прямо на месте практически невозможно, у мошенников появляется дополнительное время, для того чтобы скрыться с полученными деньгами.

На любой печатной плате необходимо проверять серийный номер. Многие производители готовы предоставить информацию о том, выпускался компонент с указанным серийным номером или нет. (Если серийного номера на плате нет, это сразу вызывает подозрения.) Конечно, определить подлинность продуктов с измененной маркировкой без специального оборудования весьма затруднительно, но можно найти в поисковике его фотографию и сравнить внешний вид. Тревогу должно вызывать даже несовпадение мелких деталей: расположение компонентов, цвет, маркировка. На сайте eBay есть подробная инструкция по выявлению фальсифицированных процессоров (go.pcworld.com/phonycpus), в которой представлены фотографии настоящих продуктов и их подделок.

Наушники

Популярность качественных наушников растет, и одновременно растут цены на них, вследствие чего на рынке все чаще можно нарваться на поддельные товары. На улице фальшивые наушники Beats by Dr. Dre предлагают по цене, составляющей всего 3% от стоимости настоящих. А поскольку для многих покупателей важен лишь внешний вид модного товара, то их зачастую совершенно не интересует, как он будет работать. Производитель наушников Beats предлагает собственное руководство по выявлению подделок (go.pcworld.com/spotdrdrefakes).

Резонно предположить, что люди, читающие эти строки, заинтересованы в покупке подлинных, высококачественных наушников. Зачастую подделки в этой категории товаров определяются достаточно легко — покупая устройства на улице или приобретая их без упаковки, нужно дважды подумать, стоит ли это делать. Но некоторые фальсифицированные продукты распознать гораздо сложнее, чем обычные уличные подделки.

Стоит с настороженностью относиться к предложениям приобрести несколько пар наушников с существенной скидкой. Особое внимание при этом следует обратить на внешний вид упаковки, а именно, на то, чтобы печать имела типографское качество, фотографии выглядели четкими и несмазанными, а защитная оболочка была выполнена на профессиональном уровне и надежно закрывала устройство. Если вы покупаете наушники, побывавшие в употреблении, сначала послушайте, как они звучат. Точно так же, как и в случае со смартфонами, вес продукта поможет выявить подделку.

Коробочное программное обеспечение

По мере того как продажи программного обеспечения с полок магазинов перемещаются в облако, этот вид подделок постепенно изживает себя. Но тем не менее поддельные программы в коробках встречаются еще довольно часто. Особенно это относится к продуктам старшего класса. Такие компании, как Microsoft, сталкиваются с серьезными проблемами и прилагают немало усилий к тому, чтобы потребитель мог отличить поддельный диск от подлинного.

Компания Microsoft опубликовала специальное руководство по проверке подлинности дисков с программным обеспечением (go.pcworld.com/msdiscs). Главным критерием является то, что фальсифицированный продукт не пройдет проверку подлинности, однако к тому времени, как вы дойдете до этого шага, будет слишком поздно — ведь деньги уже окажутся в руках недобросовестного продавца.

|

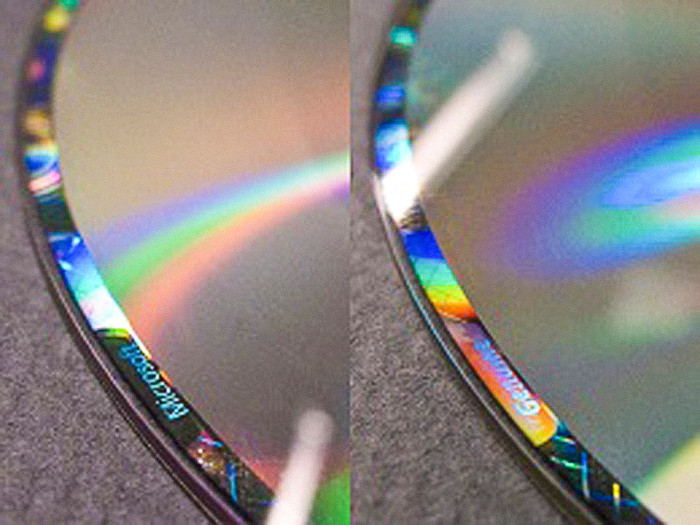

| На внешнем ободке подлинного диска Microsoft слово Microsoft при изменении угла наклона изменяется на слово Genuine |

При покупке ПО старшего класса проверяйте его сертификат подлинности. Обычно он представляет собой специальную наклейку или вкладку с голограммой или струйной печатью, меняющей свой цвет при изменении угла наклона. На самом диске также имеются голографические элементы. Голограмма всегда должна быть отпечатана на самом диске. Ее отсутствие сразу вызывает подозрения. У продуктов Microsoft одним из основных признаков защиты являются надписи на внешнем ободке оптического диска. Обратите внимание, что при смене угла наклона слово Microsoft в отраженном свете изменяется на слово Genuine.

Помните, что диски, которые уже были в употреблении, несмотря на свою подлинность, с большой долей вероятности могут не пройти проверку на другом компьютере.

Компания Microsoft регулярно меняет упаковку и дизайн дисков, поэтому перед покупкой имеет смысл выяснить, как должен выглядеть тот или иной продукт. Образцы фотографий публикуются в Интернете, а поисковые средства помогут вам найти актуальное изображение упаковки.

Мобильные приложения

Физические подделки программного обеспечения сейчас постепенно сходят со сцены, зато мобильные приложения представляют собой весьма привлекательную цель для мошенников.

К фальсифицированным продуктам относятся не только неработающие программы, которые злоумышленники предлагают за деньги. Большинство фальшивых приложений распространяются бесплатно, но содержит в себе вредоносный текст. Такое сочетание способствует их более широкому распространению и делает особенно опасными.

Злоумышленники часто используют идею «троянского коня»: платное приложение взламывается, туда добавляются деструктивные функции, после чего оно предлагается всем желающим в качестве «бесплатной» версии. Другой подход предусматривает встраивание в программу ссылки на мобильную версию какого-нибудь сайта (например, m.facebook.com) и распространение ее в виде «мобильного приложения». Оно включает в себя рекламу, помогающую мошенникам зарабатывать быстрые деньги. Самыми же отвратительными являются приложения, рассылающие платные SMS — текстовые сообщения, каждое из которых обходится пользователю в сумму от 10 долл. и выше (go.pcworld.com/msdiscs).

Распознать подделку непросто. Прежде всего, загружать приложения следует только из тех магазинов, которым вы доверяете, — iTunes, Google Play, Amazon или Магазин Microsoft, но даже там полное отсутствие вредоносных программ не гарантировано. Особую осторожность должны проявлять пользователи Android, обращающиеся к магазинам второго эшелона. Многие из таких магазинов чтут закон, но прежде чем покупать там что-либо, необходимо в этом убедиться.

Независимо от того, что и в каком магазине вы покупаете, в первую очередь нужно придерживаться правил здравого смысла. Обратите внимание на название программы. Достаточно посмотреть, например, на предложения игры Plants vs. Zombies, и вы очень быстро наткнетесь на подделки. Одни из них являются обычными рекламными программами, а другие таят в себе значительно более деструктивные функции.

Еще один классический совет: найдите в описании приложения имя разработчика и проверьте, соответствует ли оно реальному автору программы. Если в список входят несколько приложений с одним и тем же названием, а информация о разработчике ничем помочь не может, обратите внимание на рейтинги и отзывы. Число загрузок популярного приложения, независимо от его рейтинга, должно измеряться тысячами. Для большинства зловредных программ характерны небольшое количество загрузок и множество отрицательных отзывов.

После установки приложения задача выявления подделки еще более осложняется. Фальсифицированное приложение Netflix, обнаруживаемое антивирусными компонентами компании Symantec, внешне выглядит вполне легитимным, но разработано оно специально для похищения учетной информации пользователей (go.pcworld.com/fakenetflixapp).

В качестве дополнительной меры безопасности можно порекомендовать пользователям Android установить на свои устройства программные средства защиты, которые будут следить за опасными операциями.

Эпидемия фальсифицированных приложений становится серьезной проблемой, усугубляющейся по мере того, как подделки становятся все более изощренными и растет число разнообразных зловредных мобильных программ. Чтобы защититься от них, следует придерживаться нескольких простых правил, диктуемых здравым смыслом, а также понимать, что если цена чересчур хороша для того, чтобы все декларируемое было правдой, то, скорее всего, ваши опасения не лишены оснований.

|

| Хотя приложение Netflix (справа) и кажется вполне легитимным, на самом деле оно создавалось для кражи вашей учетной информации |

0

0